Обычные маршрутизаторы включают устройства производства Netgear и Linksys; это крупная вспышка вредоносного ПО.

Нет другого способа сказать это: подойдите к своему кабельному или DSL-маршрутизатору прямо сейчас и отключите питание. Когда дело доходит до дела, вы сделали добро для мира - и для вас, и для ваших коллег, если уж на то пошло.

По данным ФБР, иностранные «киберпреступники» взломали более 500 000 сетевых маршрутизаторов в домах и небольших офисах по всему миру. И просят всех, кто использует роутер для подключения к Интернету (в основном, всех, кроме проводных и тех, кто пользуется смартфоном) перезагрузиться. Сейчас.

Они используют то, что называется «VPNFilter», и это особенно коварная инфекция, которая, по данным ФБР, может «… выполнять несколько функций, включая возможный сбор информации, использование устройств и блокировку сети». трафик."

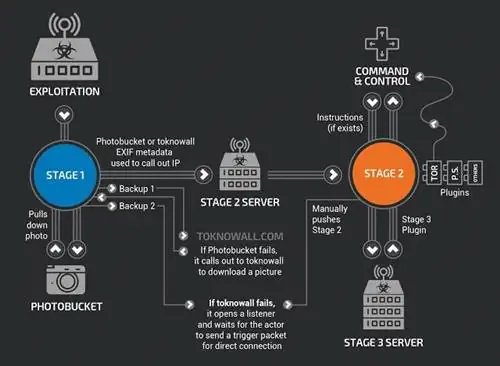

Мотивы этих хакеров пока не ясны, но охранная компания Talos сообщила, что может собирать файлы, данные, такие как данные кредитной карты и другую личную информацию, которую вы обычно вводите в браузере или на планшете., и более. У него есть как минимум 3 стадии, а возможно, и больше, которые еще не обнаружены. Каждый из них требует, чтобы предыдущий этап был на месте, чтобы функционировать, и на данный момент этап 2 и выше замыкаются накоротко перезагрузкой устройства.

Изображение Talos.

«Размер и охват инфраструктуры вредоносным ПО VPNFilter значителен», - добавили в ФБР. В нем также говорится, что вредоносное ПО может вывести ваше устройство из строя, поэтому мы рекомендуем сбросить настройки маршрутизатора независимо от его модели.

Некоторые из наиболее распространенных затронутых устройств произведены Linksys, MikroTik, Netgear и TP-Link, но есть и другие.

Вот затронутые маршрутизаторы, согласно Tom’s Guide:

“Cisco Talos перечислила окончательно затронутые маршрутизаторы как.

- Linksys E1200, E2500 и WRVS4400N

- Netgear DGN2200, R6400, R7000, R8000, WNR1000 и WNR2000

- TP-Link TL-R600VPN SafeStream VPN-маршрутизатор

- Маршрутизаторы MicroTik Cloud Core, используемые в основном предприятиями, могут быть затронуты, если они работают под управлением MicroTik RouterOS версий 1016, 1036 или 1072

Cisco Talos обнаружила, что два диска QNAP, подключенных к сети (NAS), TS-251 и TS-439 Pro, также пострадали от VPNFilter».

Но, согласно Tom’s Guide, со временем может быть затронуто намного больше моделей.

В то время как истинное заражение потребует больше технических знаний для очистки (например, отключение настроек удаленного управления, изменение паролей и замена их более надежными, а также обновление прошивки маршрутизатора), эта мера перезагрузки по крайней мере временно разрушить вредоносное ПО и помочь идентифицировать скомпрометированные устройства. (И подсказка: все устройства, такие как кабельные модемы и сетевые маршрутизаторы, имеют пароль по умолчанию, обычно «admin», «password» или другие легко угадываемые слова. Измените его, если можете.)

И так, чего же ты ждешь?